Что наносит больший ущерб, чем программы-вымогатели?

Сообщениями о программах-вымогателях заполнены все сводки новостей. Еще в 2016 г., до появления вирусов WannaCry и Nyetya, подобные программы заработали своим хозяевам более одного миллиарда долларов.

Сообщениями о программах-вымогателях заполнены все сводки новостей. Еще в 2016 г., до появления вирусов WannaCry и Nyetya, подобные программы заработали своим хозяевам более одного миллиарда долларов.

Немалые деньги, скажете вы, но, например, компрометация бизнес-почты (business email compromises, BEC) прибыльнее программ-вымогателей на 75%. Тем не менее, о таких способах обмана широкая общественность осведомлена куда меньше.

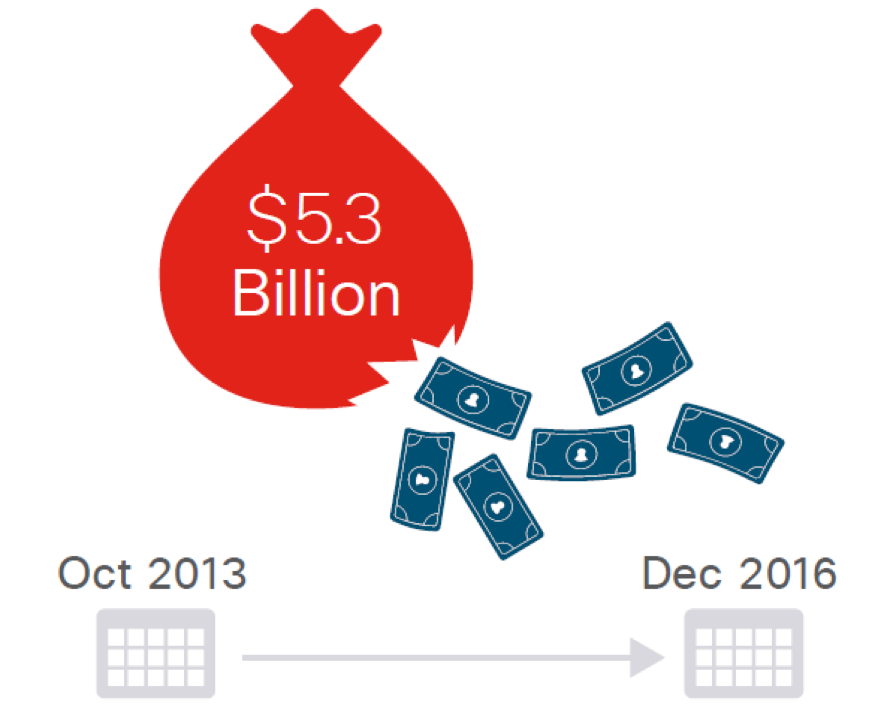

С октября 2013 по декабрь 2016 гг. с помощью атак типа BEC злоумышленники похитили 5,3 млрд долларов, что эквивалентно примерно 4,7 млн долларов в сутки. Программы вымогатели, для сравнения, в 2016 г. похищали около 2,7 млн долларов в сутки.

Источник: Internet Crime Complaint Center (IC3)

Что такое компрометация бизнес-почты

Атаки типа BEC — целевые, основанные на техниках социальной инженерии, с помощью которых хакеры понуждают людей к переводу денег на свои счета. Здесь нет ни вредоносного ПО, ни почтовых вложений. В отличие от атак с программами-вымогателями, данные пострадавших не похищаются. Все основано на лжи и манипулировании.

Обычно хакеры какое-то время наблюдают за намеченной жертвой, собирая некоторое досье. Накопив достаточно информации, они посылают фишинговые сообщения топ-менеджерам, как правило в финансовый отдел. В любом случае, получателем должен быть кто-то, обладающий полномочиями на перевод денежных средств. Очевидно, что чем больше компания, тем больше денег в перспективе могут получить хакеры, и, соответственно, крупные предприятия чаще оказываются жертвами. В то же время, наблюдается рост числа атак, нацеленных на малый и средний бизнес.

Хакерам необходимо решить две задачи: создать атмосферу доверия и ощущение срочности. И то, и другое важно для того, чтобы заставить жертву совершить транзакцию, не задавая дополнительных вопросов и не проверяя легитимность навязываемых действий.

Например, хакер может по электронной почте представиться государственным чиновником и вынудить компанию заплатить некий штраф или недоплаченные налоги. Иногда в качестве приманки используется собранная злоумышленниками подробная информация о служащих финансового отдела.

Как компрометируется бизнес-почта

Представьте, что я — хакер. Несколько дней я собирала досье на компанию и узнала через LinkedIn имена некоторых финансовых директоров. В одном из постов кто-то из них рассказывал о большом совещании, которое состоялось в компании на прошлой неделе. Почитав новости на корпоративном сайте, я узнала, что компания ведет переговоры о серьезном контракте с одним из своих крупнейших клиентов. На самом деле, мне этого достаточно.

От имени одного из финансовых директоров компании я создаю фальшивый адрес электронной почты, который выглядит, как локальный вариант основного домена (например, @company.ch вместо @company.com). Затем с этого адреса я посылаю сообщение финансовому менеджеру в другой стране, представляясь директором соседнего офиса. Чтобы письмо выглядело, как личное, я даже приношу свои извинения за то, что не смог побеседовать со своим адресатом на прошедшем совещании. И прошу его помощи в проведении срочного платежа в пользу одного из наших поставщиков. При этом я подчеркиваю, что если компания не заплатит до конца дня, мы рискуем потерять контракт с одним из крупнейших заказчиков.

Все выглядит вполне законно, финансовый менеджер слышал мое имя, я упомянула недавнее внутреннее совещание, адрес электронной почты не вызывает подозрений, и моя просьба звучит убедительно. Не успев опомниться, финансовый менеджер проводит запрошенный мною платеж — и осознает свою ошибку только на следующий день, когда уже слишком поздно.

Хакеры используют техники так называемой социальной инженерии. Опираясь на социальное поведение, любопытство и желание помочь другим хакеры манипулируют людьми, заставляя их выполнять те или иные действия.

Существуют как более сложные, так и более простые варианты компрометации бизнес-почты. Злоумышленник может представиться вендором и попросить изменить банковские реквизиты, и тогда на его счет пойдут платежи, адресованные законным поставщикам.

Как предотвратить компрометацию бизнес-почты

Предотвратить BEC-атаки довольно сложно, так как в них отсутствуют привычные элементы, на которые обращают внимание службы безопасности. Компаниям следует предупреждать своих служащих о рисках, связанных с компрометацией бизнес-почты, и создать для финансового отдела контрольный список действий.

Приведем некоторые рекомендации.

- Не следует полагаться только на сообщения электронной почты. Факты необходимо проверять по телефону, но не по тому номеру, который указан в полученном сообщении.

- Для проверки изменений, вносимых в банковские реквизиты вендоров, должны действовать стандартные процедуры.

- Следует соблюдать осторожность при работе с доменами, имена которых похожи на имя домена компании. Служба безопасности может отслеживать и помечать такие домены, но определить собственника домена может и любой пользователь с помощью сайте whois.net.

- Необходимо сформулировать правило, согласно которому будут помечаться все сообщения электронной почты, которые приходят с внешних адресов компаний, и у которых имя не соответствует обратному адресу.

- "Розумні строки" протягом 1200 днів: чому рішення у справі стає недосяжним Максим Гусляков 28.06.2025 20:49

- Мир начал избавляться от иллюзий, связанных с ИИ Володимир Стус 27.06.2025 23:54

- Триваюче правопорушення – погляд судової практики Леся Дубчак 27.06.2025 16:19

- Дике поле чи легальна сила: навіщо Україні закон про приватні військові компанії (ПВК)? Галина Янченко 27.06.2025 16:03

- Реформа "турботи" Андрій Павловський 27.06.2025 12:07

- Оцінка девелоперського проєкту з позиції мезонінного інвестора, як визначити дохідність Роман Бєлік 26.06.2025 18:39

- Весна без тиші: безпекова ситуація на Херсонщині Тарас Букрєєв 26.06.2025 17:24

- Краще пізно, ніж бідно: чому після 40 саме час інвестувати в фондовий ринок Антон Новохатній 26.06.2025 16:20

- Коли рак – це геополітика. Або чому світ потребує термінової операції Дана Ярова 26.06.2025 12:35

- Президент поза строком: криза визначеності й мовчання Конституційного суду України Валерій Карпунцов 26.06.2025 12:18

- Воднева революція на колесах та чому Україні не можна залишатися осторонь? Олексій Гнатенко 26.06.2025 12:15

- Ризики Закону про множинне громадянство Андрій Хомич 26.06.2025 10:57

- Спеціальний трибунал щодо злочину агресії проти України Дмитро Зенкін 25.06.2025 13:10

- Товарознавча експертиза у справах про недостовірне декларування Віктор Худоченко 25.06.2025 13:00

- Симуляція безпеки: таблички замість життя. Троянди – на бюджеті. Люди – на підлозі Дана Ярова 25.06.2025 12:36

- Президент поза строком: криза визначеності й мовчання Конституційного суду України 571

- Як керувати бізнесом за тисячі кілометрів і залишатися лідеркою: мій особистий досвід 548

- Реформа "турботи" 172

- Житлово-будівельні товариства: як знизити ризики у новому житловому будівництві 110

- Триваюче правопорушення – погляд судової практики 75

-

Шалений дефіцит ракет. Чому чиновники гальмують розвиток системи ППО-ПРО України

34885

-

"Юля друга". Банкова готує відставку Шмигаля – хто може стати новим прем'єром: усе про ротації

28447

-

Ці продукти любить ваш шлунок та кишківник. Розбираємо популярні поради з мережі

Життя 13719

-

Чому ми роками терпимо токсичних людей і як захиститися від маніпуляторів

Життя 11115

-

Як правильно користуватися SPF у місті та на пляжі – пояснює лікарка і науковиця Наталія Бобок

Життя 10529