Почему упала «Воля»: авария или кибератака?

Тактика «тумана и молчания» в данном случае вряд ли уместна, ибо киберинцидент такого маштаба — это без преувеличения вопрос национальной безопасности. А значит, необходимо разобраться в его причинах как можно скорее — как знать, кто станет следующей жерт

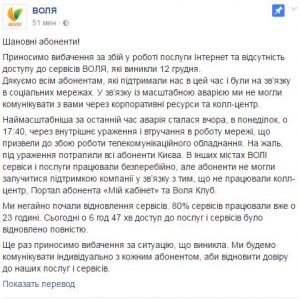

О причинах беспрецедентного по масштабу в Украине отключения интернета сама «Воля» пока что говорит как-то очень невнятно. Сначала появилось заявление о «внешней атаке». Затем на своей страничке в ФБ, ставшей на время отключения единственным источником для общения провайдера с клиентами, появилось сообщение, в котором произошедшее объяснялось как «масштабна аварія» и «внутрішнє ураження і втручання в роботу мережі». Но ведь это совершенно разные вещи! Мой комментарий с просьбой уточнить, что же это все-таки было — внутренняя авария или внешняя кибератака — остался без ответа. Очевидно, что подобная тактика «тумана и молчания» в данном случае вряд ли уместна, ибо киберинцидент такого масштаба — это без преувеличения вопрос национальной безопасности. А значит, необходимо разобраться в его причинах как можно скорее — как знать, кто станет следующей жертвой?

Что ж, придется делать выводы самостоятельно.

Для начала— некоторые существенные детали.

1. Абоненты «Воли» хорошо знают, как обычно отключается интернет во время аварий или повреждения оборудования: он просто пропадает, а индикатор соединения на компьютере показывает, что интернета нет. Но в этот раз интернет умирал по-другому: довольно долгий промежуток времени он то пропадал, то появлялся, и даже когда он исчез полностью, индикатор утверждал, что с соединением все в порядке. То есть складывалось впечатление, что оборудование в порядке, а вот канал перегружен.

2. Когда я в первый раз решил позвонить в поддержку, там не было никаких признаков тревоги — колл-центр работал в обычном режиме. Тут интернет в очередной раз появился, и я не стал дожидаться связи с оператором. Однако, когда через несколько минут интернет снова исчез и я опять позвонил в колл-центр, то услышал автответчик, который рекомендовал в случае проблем с интернетом перезагрузить модем и роутер, а если не поможет — связаться с консультантом. Судя по голосу и лексике, в компании к этому моменту уже осознали, что что-то происходит, но еще не поняли что. А когда я перезвонил еще через пять минут, то услышал сообщение, что колл-центр также не доступен. Стало ясно, что проблема серьезная.

Что могло произойти? Исходя из всего вышеописанного, больше всего это напоминает DDoS атаку. Правда, поначалу эта идея мне показалась маловероятной — ведь чтобы DDoSить такого крупного интернет-провайдера, нужны колоссальные ресурсы. Однако тут же вспомнилась одна из самых обсуждаемых сегодня в среде профессионалов информационной безопасности свежих кибератак — атака на американского провайдера Dyn DNS, в результате которой многие десятки популярнейших сайтов, включая PayPal, Twitter и других мировых гигантов интернета, оказались недоступными. Удивительная мощность такой атаки была обусловлена тем, что ее источником стал ботнет Mirai, использовавший для атаки 100 000 инфицированных устройств «интернета вещей» —инфицированных IP -камер, роутеров, видеорегистраторов и им подобных «неумных» гаджетов.

А теперь вернемся к «Воле». Показательно, что при попытке подключится к какому-либо сайту процесс зависал именно на уровне DNS-сервера — как видно на скриншоте, дальше resolving host дело не шло.

Таким образом, логично предположить, что причиной падения «Воли» стала DDoS атака на ее DNS-cервера (кто не совсем понимает, что это —  смотрите постскриптум в конце статьи). Впрочем, возможно, одновременно были применены и другие разновидности кибератак (например, DDoS атака нередко используется как дымовая завеса для проникновения на сервера и получения доступа к хранящейся на них информации). Однако точный диагноз можно поставить лишь имея доступ к логам и прочей внутренней информации. Как, впрочем, и оценить весь масштаб нанесенного ущерба. Хотя уже сейчас налицо колосальный репутационный ущерб, который неизбежно приведет к оттоку клиентов и таким образом — к значительным материальным потерям. Очевидно, что теперь кризис-менеджементу «Воли» понадобятся титанические усилия, чтобы минимизировать уход клиентов.

смотрите постскриптум в конце статьи). Впрочем, возможно, одновременно были применены и другие разновидности кибератак (например, DDoS атака нередко используется как дымовая завеса для проникновения на сервера и получения доступа к хранящейся на них информации). Однако точный диагноз можно поставить лишь имея доступ к логам и прочей внутренней информации. Как, впрочем, и оценить весь масштаб нанесенного ущерба. Хотя уже сейчас налицо колосальный репутационный ущерб, который неизбежно приведет к оттоку клиентов и таким образом — к значительным материальным потерям. Очевидно, что теперь кризис-менеджементу «Воли» понадобятся титанические усилия, чтобы минимизировать уход клиентов.

Была ли готова «Воля» к такому развитию событий? Судя по всему, нет. Как и абсолютное большинство украинских компаний и госорганов. Сегодня, если вы зададите вопрос руководителю даже очень крупной компании или госоргана «Проводили ли вы оценку угроз, рисков и уязвимостей вашей сети и организации?», то в 99% случаев наткнетесь на недоумевающий взгляд. И сразу станет понятно, что о том, когда в последний раз проводилось тестирование на проникновение или какие у них Business Continuity Planning and Disaster Recovery Planning, спрашивать бесполезно.

А между тем эти понятия, как и прочие элементы надежной системы кибербезопасности, должны стать обязательными практически для каждого предприятия или организации. Потому что игнорирование этих понятий чревато катастрофическими последствиями — в самом прямом смысле этого слова.

Пора понять, что мир изменился, и киберугрозы — это не сюжет из сериала, а суровая реальность наших будней. И чем бы вы ни занимались, рано или поздно кибератака произойдет и на вас. А ее последствия будут зависеть только от того, насколько вы будете готовы с ней справится.

P.S. DDoS-атака (Distributed Denial of Service – распределенный отказ в обслуживании) – кибератака, когда злоумышленники направляют на сервер искусственно созданный трафик, чтобы тот, не справившись с нагрузкой, перестал обслуживать обычный трафик.

DNS — сервер доменных имен. Он переводит (резолвит) понятные для человека буквенные доменные имена — например volia.com на понятный компьютеру цифровой IP-адрес. Перегруженный в результате DDoS-атаки, DNS сервер не может обрабатывать запросы пользователей.

- Забезпечення позову в доменних спорах: як суди блокують домени й обхід Ігор Дерев’янко вчора о 21:22

- Після війни — без квартир: чому Україна стоїть на порозі житлової кризи Антон Мирончук вчора о 19:26

- Ганжа планує нові призначення на Дніпропетровщині. Які дивні персонажі Георгій Тука вчора о 17:56

- Адміністративна відповідальність за корупцію: приклади та наслідки Анна Макаренко вчора о 11:59

- Криптоактиви в деклараціях: чому формальне декларування більше не працює Андрій Мазалов вчора о 09:10

- Коли вибір стає точкою зростання, а не слабкості Тетяна Кравченюк вчора о 09:00

- Ваш бізнес коштує $0, доки він залежить від вас Олександр Висоцький 17.01.2026 21:59

- Коли директора школи намагаються викинути на узбіччя Дмитро Ламза 17.01.2026 13:26

- Застереження до урядового Трудового Кодесу Андрій Павловський 17.01.2026 00:38

- Набув чинності Закон, який запроваджує в Україні інститут множинного громадянства Олексій Шевчук 16.01.2026 19:02

- Планування в умовах турбулентності: як узгодити фінанси, стратегію та операційку Денис Азаров 16.01.2026 11:54

- Реалістичний шлях законодавчого визнання блокчейн-запису як належної юридичної підстави Олексій Шевчук 15.01.2026 22:10

- Чому бізнес-партнерства руйнуються: ілюзії, дедлоки та правила виживання Олександр Скнар 15.01.2026 21:02

- Житлова реформа без ілюзій: що насправді змінює новий закон Тетяна Бойко 15.01.2026 16:06

- "Мелійський діалог" і сучасна геополітика: сила, інтерес і нові міжнародні реалії Павло Лодин 15.01.2026 14:18

- Реформа, на яку чекали десятиліттями: 7 головних новацій нового Трудового кодексу 1223

- Застереження до урядового Трудового Кодесу 773

- Коли директора школи намагаються викинути на узбіччя 537

- "Мелійський діалог" і сучасна геополітика: сила, інтерес і нові міжнародні реалії 209

- Що очікувати українцям із прийняттям Закону про основні засади житлової політики 151

-

Блекаути, децентралізація, популізм: обстріли як тест на ефективність реформ в енергетиці

Думка 1870

-

"Важливий кожен мегават". Україна активізує розбудову ЛЕП на схід держави

Бізнес 1041

-

У Литві горів завод, що випускає обладнання для ЗСУ. Звинувачують шістьох іноземців – відео

Бізнес 830

-

Масштаби єОселі зростають, квартири меншають: що зміниться у держіпотеці у 2026 році

Бізнес 817

-

На Закарпатті викрили схему "дроблення" бізнесу у мережі фуд-ритейлу – фото

Бізнес 804